Что такое Безопасность КИИ и почему необходимо выполнять требования законодательства?

Критическая информационная инфраструктура (КИИ) – совокупность объектов информационной инфраструктуры, а также сетей электросвязи, используемых для организации взаимодействия объектов критической информационной инфраструктуры между собой, т.е. критически важных для экономической деятельности и безопасности государства и граждан.

Безопасность КИИ (критической информационной инфраструктуры) – это комплексный процесс по обеспечению устойчивого и бесперебойного функционирования критичных бизнес процессов предприятия. Данный процесс включает в себя мероприятия по защите информации в информационных системах, автоматизированных системах управления технологическими процессами (АСУ ТП) и информационно-телекоммуникационных сетях, которые решают следующие задачи:

- оценка текущего состояния защищённости информационной инфраструктуры предприятия;

- категорирование объектов критической информационной инфраструктуры;

- разработка и внедрение комплексных систем защиты информации для значимых объектов КИИ предприятия;

- сопровождение и эксплуатация программно-аппаратных средств защиты информации объектов КИИ;

- обеспечение безопасности значимого объекта КИИ при выводе его из эксплуатации.

Создавая комплексную систему защиты информации значимых объектов КИИ, вы сводите к минимуму риски остановки производства из-за компьютерных инцидентов что может негативно повлиять на деятельность предприятия, а если нарушение работы привело к чрезвычайной ситуации, влияющей на безопасность сотрудников, то и от уголовной ответственности.

Но даже если вам повезет избежать киберинцидентов приводящих к чрезвычайной ситуации остаются надзорные структуры или регуляторы (ФСТЭК, ФСБ), которые за невыполнение требований нормативно-правовых актов по обеспечению безопасности объектов КИИ, могут применять санкции к организации.

Что регулирует законодательство?

1 января 2018 г. вступил в силу Федеральный закон № 187-ФЗ «О безопасности критической ин-формационной инфраструктуры Российской Федерации». Закон направлен на обеспечение устойчивого и бесперебойного функционирования критической информационной инфраструктуры, а также для правового регулирования в сфере обеспечения информационной безопасности.

Кому необходимо исполнять требования ФЗ?

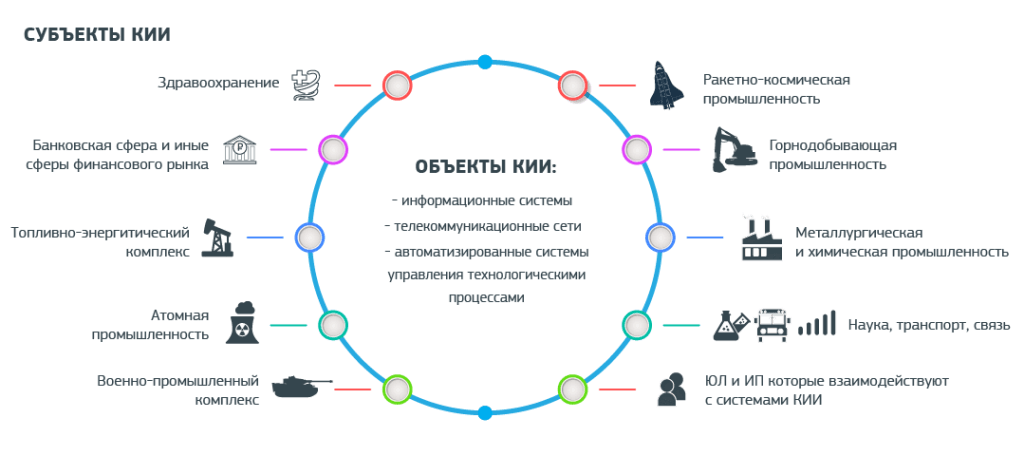

Требования необходимо выполнить субъектам КИИ, которыми согласно ФЗ №187 являются государственные органы, государственные учреждения, российские юридические лица и (или) индивидуальные предприниматели, которым на праве собственности, аренды или на ином законном основании принадлежат информационные системы, информационно-телекоммуникационные сети, автоматизированные системы управления и функционирующие в определенных сферах экономической деятельности.

Каждый субъект КИИ на праве собственности, аренды или на ином законном основании владеет объектами КИИ.

СУБЪЕКТЫ КИИ

ОБЪЕКТЫ КИИ

Кто выполняет основное регулирование и надзор за исполнением требований?

ФСТЭК

ФСТЭК

- Контролирует выполнение требований по категорированию объектов КИИ и обеспечению безопасности значимых объектов

- Ведёт реестр значимых объектов КИИ

- Проводит плановые и внеплановые проверки

- Устанавливает требования по обеспечению безопасности значимых объектов КИИ

ФСБ

- Главный центр ГосСОПКА

- Устанавливает порядок информирования об объектах КИИ и инцидентах, определяет состав предоставляемой информации

- Обеспечивает установку на объектах КИИ технических средств ГосСОПКА и устанавливает требования к ним

- Проводит оценку безопасности объектов КИИ

Прокуратура РФ

- Контролирует исполнение нормативно-правовых актов Российской Федерации

Ответственность за неисполнение требований

ДО 8 ЛЕТ лишения свободы

до 6 лет за невыполнение требований по обеспечению безопасности КИИ «нарушение правил эксплуатации» и до 8 лет в случае «группы лиц по предварительному сговору»

ДО 10 ЛЕТ лишения свободы

если невыполнение требований привело к инциденту с тяжкими последствиями или угрозой таких последствий

«Кодекс Российской Федерации об административных правонарушениях» от 30.12.2001 N 195-ФЗ:

«Уголовный кодекс Российской Федерации” от 13.06.1996 N 63-ФЗ»:

Что мы предлагаем?

Специалисты нашей компании создадут вам комплексную систему защиты информации «под ключ», учитывая архитектуру и специфику вашего производства. Используя лучшие российские и мировые практики по созданию систем безопасности снизим риски и угрозы вашего бизнеса до минимального уровня.

Будут проведены следующие работы:

- предпроектное обследование и\или аудит информационной безопасности;

- категорирование объектов критической информационной инфраструктуры;

- анализ рисков, разработка модели угроз информационной безопасности;

- формирование требований к средствам защиты информации, разработка технического задания;

- проектно-изыскательские работы по созданию комплексных систем защиты информации значимых объектов КИИ;

- разработка организационных мер по обеспечению безопасности значимых объектов КИИ;

- внедрение организационных и программно-технических мер по обеспечению безопасности значимых объектов КИИ;

- сопровождение программно-технических мер по обеспечению безопасности значимых объектов КИИ;

- обучение и повышение компетенции в области информационной безопасности сотрудников.

Финансовые риски предприятия перевешивают риски информационной безопасности, поэтому мы всегда оцениваем риски ИБ исходя из целей бизнеса.