Статьи на тему критической информационной инфраструктуры (КИИ)

Защита объектов критической информационной инфраструктуры (КИИ) является одной из основных задач информационной безопасности. КИИ представляет собой совокупность информационных систем, сетей и технологий, которые являются критическими для функционирования организации или государства.

Что такое критическая информационная инфраструктура?

Под критической информационной инфраструктурой (КИИ) понимаются информационные системы, информационно-коммуникационные сети, автоматизированные системы управления и сети связи, используемые для организации их взаимодействия.

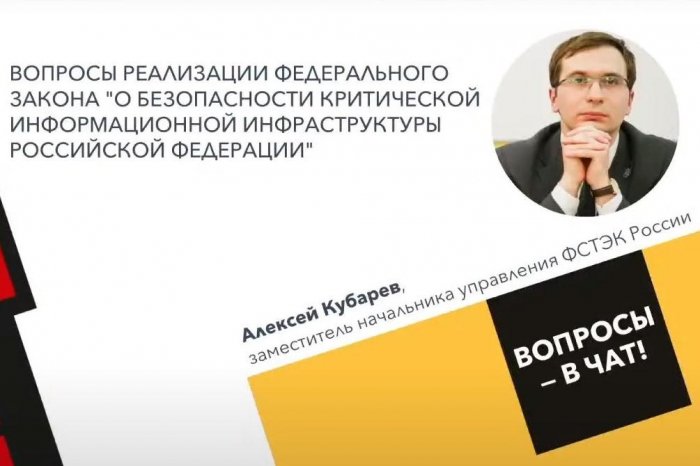

В рамках online конференции «All-Over-IP-2020» состоялось выступление заместителя начальника управления ФСТЭК Россия Алексея Кубарева. В рамках своего выступления Алексей Кубарев рассмотрел вопросы реализации федерального закона 187-ФЗ «О безопасности критической информационной инфраструктуры РФ» с точки зрения регулятора.

14 сентября 2020 года на официальном портале правовой информации был опубликован Приказ Федеральной службы по техническому и экспортному контролю (ФСТЭК) о внесении изменений в Требования по обеспечению безопасности значимых объектов критической информационной инфраструктуры РФ (КИИ).